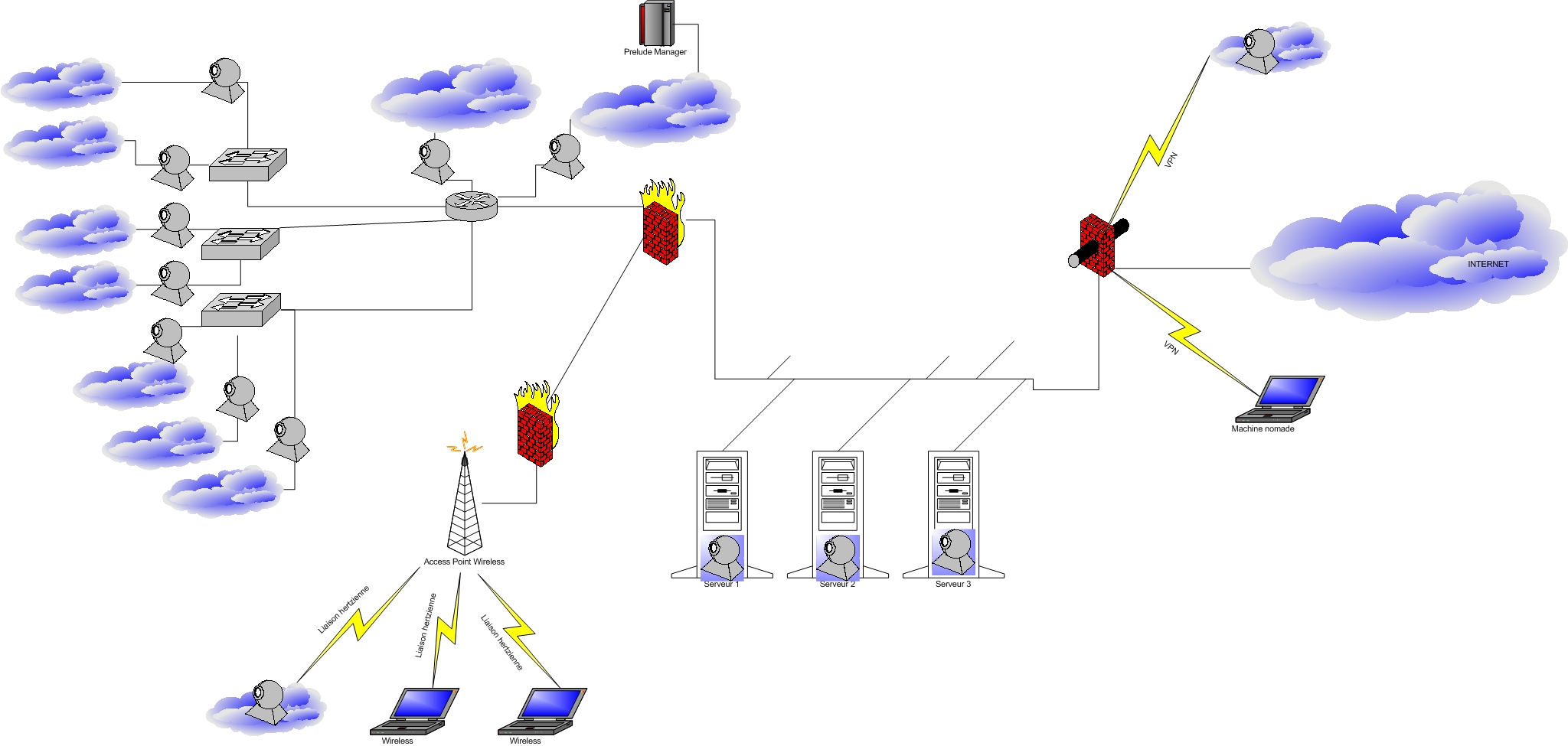

Il est ici question de détecter une attaque. Le chemin suivi par cette dernière n'est plus important. Les sondes sont placées seulement sur les points d'entrées des réseaux et absentes du backbone.

Il est ici question de détecter une attaque. Le chemin suivi par cette dernière n'est plus important. Les sondes sont placées seulement sur les points d'entrées des réseaux et absentes du backbone.

Alors que précédemment les sondes devaient toutes avoir activées les mêmes signatures d'attaques pour le suivi, nous pouvons ici faire un paramétrage plus fin. Dans un réseau A sous Windows (IIS), on va activer les alertes unicode, mais sous un réseau B, non. Nous évitons de la sorte les remontées d'alertes pour des attaques dont la cible est invulnérable. L'administration des IDS s'en trouve tout autant simplifiée.

Avantages/Inconvénients :

Contrairement au cas précédent, le nombre de sondes est beaucoup plus réduit. Étant donné que nous recherchons à détecter les attaques dont nous sommes vulnérable, nous pouvons alléger les remontées d'alertes. Cette solution est alors beaucoup moins coûteuse que la précédente. Le revers de la médaille est que l'on perd en précision, et qu'il n'y a plus de redondance dans la surveillance (zone surveillée par au moins deux sondes).